Protezione DDoS per Server PMI: Guida Pratica 2026

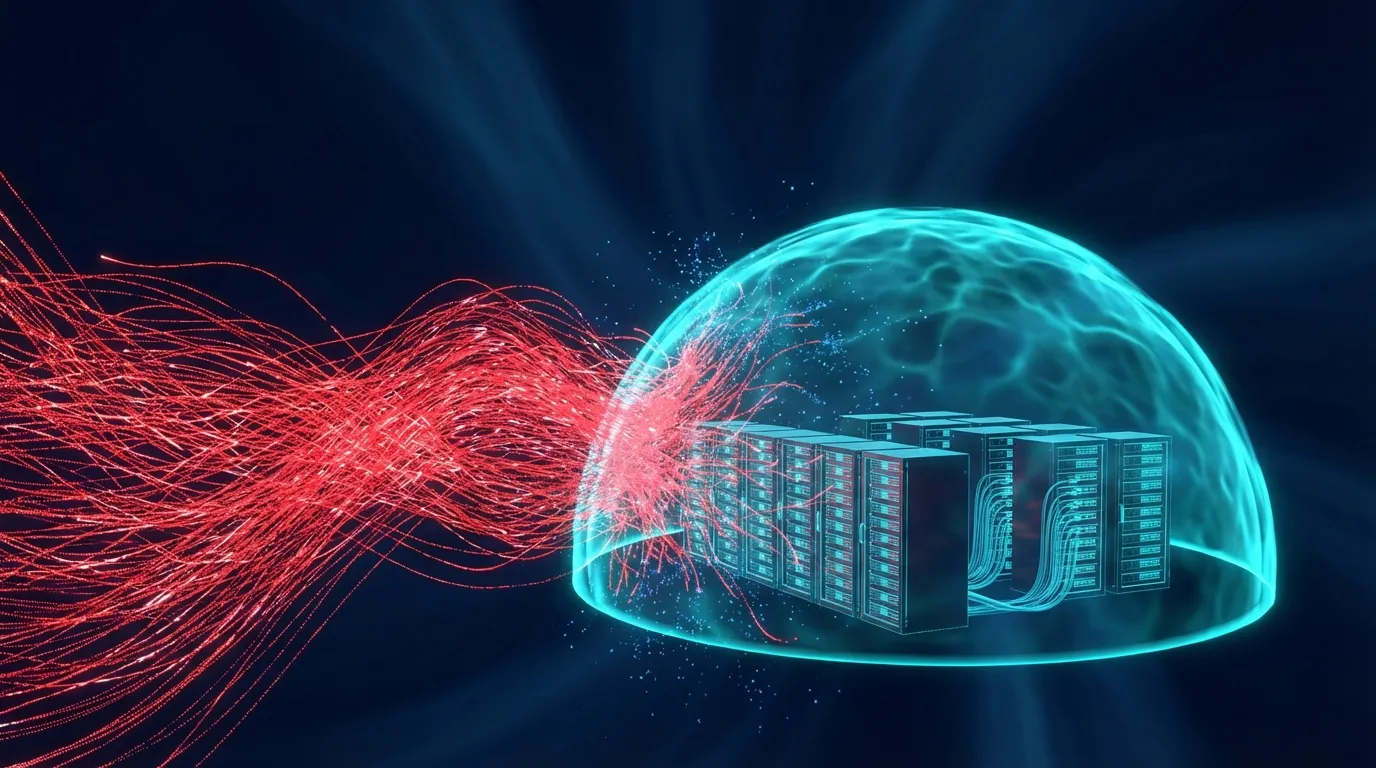

Come funzionano gli attacchi DDoS, perché i server PMI sono bersagli frequenti e quali misure di protezione adottare nel 2026.

Nel 2025, il numero di attacchi DDoS (Distributed Denial of Service) verso PMI italiane è aumentato del 230% rispetto all'anno precedente, secondo i dati del CSIRT-IT. La narrativa che "gli hacker attaccano solo le banche" è tramontata da anni: oggi i bersagli preferiti delle botnet automatizzate sono esattamente le aziende che pensano di non valere l'attenzione di un attaccante.

Questa guida spiega come funzionano gli attacchi DDoS, perché i server PMI sono diventati bersagli primari e quali contromisure adottare nel 2026.

Come Funziona un Attacco DDoS

Un attacco DDoS sfrutta migliaia o milioni di dispositivi compromessi (botnet) per inondare simultaneamente un server di richieste false, fino a saturarne la banda disponibile o le risorse computazionali (CPU, connessioni TCP aperte, memoria).

Esistono tre categorie principali:

Attacchi volumetrici: Saturano la banda della vittima con traffico massiccio (es. UDP Flood, ICMP Flood). Si misurano in Gbps — un attacco moderno può raggiungere 1-2 Tbps. Il server non riesce a rispondere al traffico legittimo perché il "tubo" di connessione internet è pieno di spazzatura.

Attacchi protocol-level: Sfruttano vulnerabilità nei protocolli di rete per esaurire le risorse del server o dei dispositivi intermedi (firewall, load balancer). Esempi classici: SYN Flood (riempie la tabella delle connessioni TCP half-open), Ping of Death, Smurf Attack.

Attacchi application-layer (Layer 7): I più difficili da rilevare perché il traffico sembra legittimo. Un esempio è l'HTTP Flood: migliaia di bot richiedono ripetutamente pagine computazionalmente costose (ricerche, login, checkout) fino a esaurire le risorse del web server. Non serve un volume enorme — bastano poche migliaia di richieste/secondo mirati sugli endpoint giusti.

Perché le PMI Sono Bersagli Primari

La logica di un attaccante è economica: massimizzare il danno minimizzando il costo. Le PMI sono bersagli ideali per tre motivi:

Infrastruttura esposta senza protezione: Molte PMI hanno server VPS o dedicated esposti direttamente su internet senza scrubbing center o rate limiting adeguato. Il server risponde a tutto, senza distinzione tra traffico legittimo e di attacco.

Assenza di monitoraggio H24: Un attacco che dura 4 ore in un weekend non viene rilevato fino al lunedì mattina. In quel lasso di tempo, il danno economico (e-commerce fermo, CRM irraggiungibile, VPN offline) si accumula silenziosamente.

Valore come pivot: Sempre più spesso, un'azienda media viene attaccata non per il suo valore diretto, ma come ponte verso clienti più grandi. Un fornitore di software o servizi IT con accesso alle reti di clienti enterprise è un target interessante per chi vuole risalire la supply chain.

Motivazioni competitive o estorsive: Il DDoS-as-a-Service costa oggi meno di €50/ora. Un concorrente senza scrupoli o un attore che richiede un riscatto ha barriere d'ingresso quasi nulle.

Livelli di Protezione DDoS: dalla Base all'Enterprise

La protezione non è binaria (protetto/non protetto) ma stratificata. Ogni livello copre vettori diversi.

Livello 1 — Scrubbing Center (BGP Anycast)

Il traffico verso il tuo IP viene reindirizzato attraverso infrastrutture di "pulizia" geograficamente distribuite. Il traffico malevolo viene filtrato prima di raggiungere il tuo server. Soluzioni come Cloudflare Magic Transit o Akamai Prolexic operano a questo livello.

Questo è il layer critico per attacchi volumetrici da centinaia di Gbps — impossibile mitigare a livello del singolo server.

Livello 2 — Firewall con Rate Limiting

Il firewall perimetrale applica regole di rate limiting per sorgente IP e per tipo di traffico. Esempi pratici con OPNsense/pfSense:

# Limita le connessioni TCP SYN da singolo IP

pass in on $wan proto tcp from any to $server \

flags S/SA keep state (max-src-conn 100, max-src-conn-rate 50/10)

# Blocca gli IP che superano 1000 connessioni al secondo

block quick from <abuse_table>

Questo non ferma un attacco volumetrico da Tbps, ma elimina la maggior parte degli attacchi automatizzati a bassa intensità e i tentativi di SYN Flood.

Livello 3 — Protezione Application Layer (WAF)

Un Web Application Firewall analizza il traffico HTTP/HTTPS e blocca le richieste anomale prima che raggiungano il backend applicativo. Parametri chiave da configurare:

- Rate limiting per endpoint (es. massimo 20 login/minuto per IP)

- Blocco bot senza firma JavaScript valida

- Geo-blocking selettivo per i paesi da cui non arriva traffico legittimo

- Challenge CAPTCHA automatica per IP sospetti

Livello 4 — Threat Intelligence e Blocklist

Integrare il firewall con feed di threat intelligence che aggiornano automaticamente le blacklist di IP noti (botnet, Tor exit nodes, scanner automatici). CrowdSec è una soluzione open source eccellente che usa un approccio collaborativo: quando un IP attacca un utente della rete, viene bloccato su tutti gli altri automaticamente.

Piano di Risposta a un Attacco DDoS Attivo

Quando l'attacco è in corso, ogni minuto conta. Avere una procedura scritta in anticipo è la differenza tra 30 minuti di downtime e 8 ore:

- Identificazione (T+0 min): Monitoraggio automatico rileva spike anomalo di traffico o latenza. Alert su PagerDuty/SMS al team di guardia.

- Classificazione (T+5 min): Identificare tipo di attacco (volumetrico, protocol, L7) e vettore. Questo determina la contromisura corretta.

- Mitigazione immediata (T+10 min): Attivare scrubbing se disponibile. Applicare regole di blocco temporaneo. In caso di attacco volumetrico senza protezione upstream: null-routing temporaneo dell'IP sotto attacco mentre si negozia la protezione.

- Comunicazione (T+15 min): Notificare stakeholder interni e clienti impattati. Se l'attacco supera le soglie NIS2, avviare il processo di pre-allarme all'ACN entro 24 ore.

- Analisi post-incidente: Documentare vettore, durata, impatto e misure correttive per il report NIS2.

Strumenti Open Source per PMI

Soluzioni accessibili senza licenze enterprise:

- Fail2ban: Analizza i log e banna automaticamente IP che mostrano pattern di attacco (brute force, scan). Configurabile su qualsiasi server Linux.

- CrowdSec: IPS collaborativo con blocklist in tempo reale alimentate dalla community. Si integra con Nginx, Apache, OPNsense.

- Cloudflare Free/Pro: Per siti web, il layer gratuito di Cloudflare offre protezione DDoS L7 di base sufficiente per la maggior parte degli attacchi PMI.

- ntopng: Analisi del traffico di rete in tempo reale per identificare anomalie volumetriche.

Conclusione

Nessuna PMI è troppo piccola per essere attaccata — è esattamente il contrario. Le aziende senza protezione adeguata sono il bersaglio più facile e quindi il più frequente. La buona notizia è che la maggior parte degli attacchi DDoS diretti alle PMI non richiede una protezione enterprise da milioni di euro: bastano configurazioni corrette a livello firewall, rate limiting applicativo e un'integrazione con uno scrubbing center upstream.

SecBox Shield include protezione DDoS di base con rate limiting avanzato, integrazione CrowdSec e soglie di alerting automatico — tutto incluso nel canone mensile.